电子邮件验证(高级)

本领域的主题:

<spf> alignment for dmarc

SPF 域不匹配可能会导致 DMARC 验证失败

<dkim> alignment for dmarc

DKIM 域名不匹配可能会导致 DMARC 验证失败

<dmarc> detects fake emails

基于域的消息认证、报告与符合性

<dmarc> rua reports online

在线收集RUA消息并生成每日DMARC报告

本领域的主题:

SPF 域不匹配可能会导致 DMARC 验证失败

DKIM 域名不匹配可能会导致 DMARC 验证失败

基于域的消息认证、报告与符合性

在线收集RUA消息并生成每日DMARC报告

DMARC 是一项电子邮件认证标准,旨在防范伪造域名的邮件。

对于域对齐,它要求:

当发件人使用 SPF 和/或 DKIM 对电子邮件进行身份验证时,

至少有一个域名必须与发件人域名一致要在 SPF(发件人策略框架)中实现这一点,你需要处理两个域名:

DMARC 支持两种 SPF 对齐方式:宽松对齐和严格对齐。

如果您未指定严格对齐,系统将默认采用宽松对齐。

在宽松对齐模式下,只需“Mail-From”地址的根域名与“From”地址的根域名一致即可。

宽松对齐允许使用任何子域名,同时仍满足域名对齐要求。

示例:

如果您的“Mail-From”域为 mail.abc.com,而“From”域为 abc.com,则

您的电子邮件将通过 SPF 对齐验证(根域“abc.com”匹配)

如果您的“Mail-From”域为 abc.mail.com,而“From”域为 abc.com,

您的电子邮件将无法通过 SPF 对齐验证(根域“mail.com”和“abc.com”不匹配)

在严格对齐的情况下,Mail-From 地址的域名必须与 From 地址的域名完全一致。

示例:

如果您的 Mail-From 域为 mail.abc.com,且您的 From 域为 mail.abc.com,

您的电子邮件将通过 SPF 一致性验证(“mail.abc.com” 这两个域匹配)

如果您的“Mail-From”域为 mail.abc.com,而“From”域为 abc.com,例如

,

您的电子邮件将无法通过 SPF 对齐验证(因为“mail.abc.com”和“abc.com”这两个域不匹配)

DMARC 是一项电子邮件认证标准,旨在防范伪造域名的邮件。

关于域名一致性,它要求:

当发件人使用 SPF 和/或 DKIM 对电子邮件进行身份验证时,

至少有一个域名必须与发件人域名一致要在 DKIM(DomainKeys Identified Mail)中通过验证,

DKIM 签名域(DKIM-Signature: d=…)必须与发件人域(From)一致。

DMARC 支持两种 DKIM 对齐方式:宽松对齐和严格对齐。

如果您未指定严格对齐,系统将默认采用宽松对齐。

在宽松对齐模式下,只需 DKIM 签名域的根域与发件人 From 域相匹配即可。

宽松对齐允许使用任何子域,同时仍满足域对齐要求。

示例:

如果您的 DKIM 签名域是 mail.abc.com,而发件人域是 abc.com,例如

,

您的电子邮件将通过 DKIM 一致性验证(根域“abc.com”匹配)

如果您的 DKIM 签名域是 abc.mail.com,而发件人域是 abc.com,例如

,

您的电子邮件将无法通过 DKIM 一致性验证(根域“mail.com”和“abc.com”不匹配)

在严格对齐的情况下,DKIM签名域必须与发件人地址的域名完全一致。

示例:

如果您的 DKIM 签名域是 mail.abc.com,且发件人域也是 mail.abc.com,

您的电子邮件将通过 DKIM 一致性验证(“mail.abc.com” 这两个域匹配)

如果您的 DKIM 签名域是 mail.abc.com,而发件人域是 abc.com,例如

,

您的电子邮件将无法通过 DKIM 一致性验证(因为“mail.abc.com”和“abc.com”这两个域不匹配)

DMARC 代表:基于域的消息认证、报告与符合性(Domain-based Message Authentication, Reporting and Conformance)。

这是一种电子邮件认证标准,旨在防范伪造域名的邮件。

发件人:

接球手:

对于某些邮箱服务商而言,这会对邮件送达率产生显著影响,详见:

2020年DMARC在Gmail和Office 365中的工作原理*

“Office 365通常会响应SPF和DKIM认证。

要确保邮件稳定送达收件箱,唯一的方法是将其与DMARC关联起来”

* = 外部网站链接,将在新页面中打开

DMARC 采用 SPF(发件人策略框架)和 DKIM(域密钥识别邮件)

来处理电子邮件认证测试失败的情况。

SPF 要求您声明用于发送电子邮件的服务器。

请查看如何配置 SPF以了解更多信息并正确设置。

RealSender 的 SMTP 服务器会使用 DKIM 签名对所有外发电子邮件进行签名。

如果您希望使用发件人的同一域名进行签名,则需要进行相关设置。

请查看如何配置 DKIM以了解更多信息。

RealSender 为您提供一个邮箱,用于收集收件方生成的 DMARC 报告。

_dmarc.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:dmarc.example@rsbox.com"从第二天起,您将开始在线收到DMARC RUA 报告。

您可能会发现,自己忘记对通过第三方部署的某次邮件营销活动进行认证。

如果发生这种情况,只需对其进行认证,并确认下次邮件发送能通过 DMARC 测试即可。

如果报告连续几周显示正常,请通知邮件服务提供商拒绝/拦截这些伪造/钓鱼邮件。

您域名的 _dmarc TXT 记录应修改为如下形式:

"v=DMARC1; p=reject; rua=mailto:dmarc.example@rsbox.com"如果贵组织已部署 DMARC,在引入任何新的电子邮件发送方式之前,请务必仔细查阅

。

Dmarc 对 SPF 和 DKIM 的测试制定了严格的政策

这可能会导致原本能够通过这些测试的邮件

被邮箱服务商拒收。

即使所有设置都正确,验证仍可能失败:

RealSender 会为您收集并分析 DMARC RUA(*) 报告。

* = rua 含义:

汇总数据的报告 URI。 在 RealSender 中,“rua”是指提供给客户的电子邮件地址

,

那些收到声称来自您域名的邮件的域名

会将汇总报告发送至该地址。

报告于每天13:00(中欧时间)生成,包含过去七天的数据。

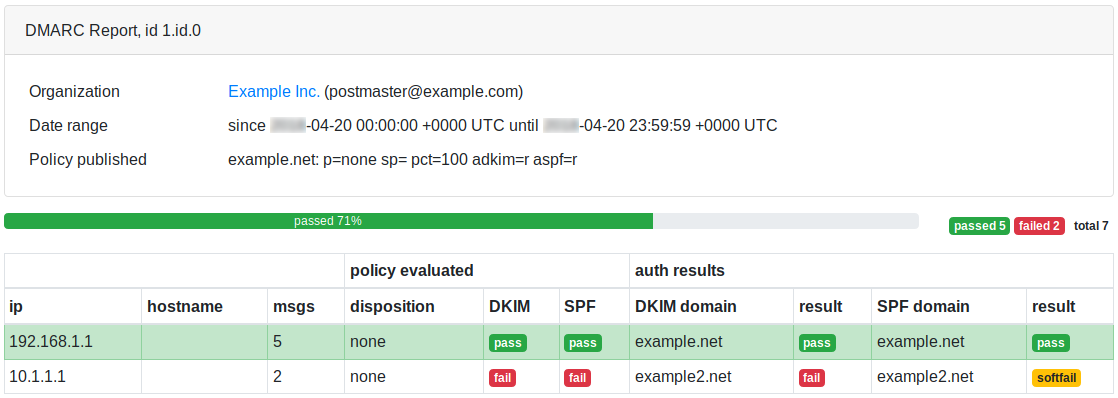

这是一份 DMARC 在线报告,示例页面: