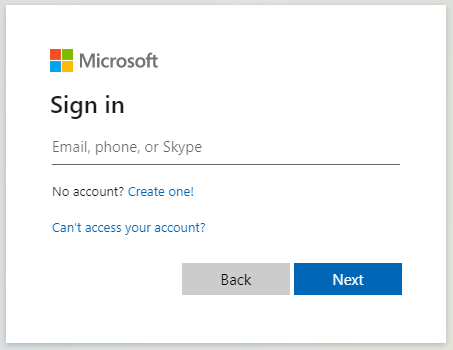

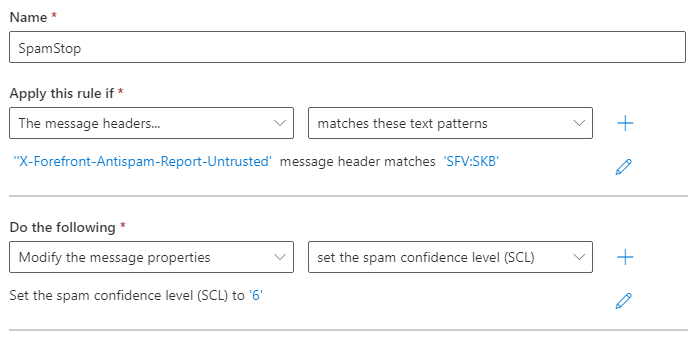

Office 365

Microsoft Office 365 管理中心

左侧菜单 > 管理员

Microsoft 365 管理中心 > … 显示全部

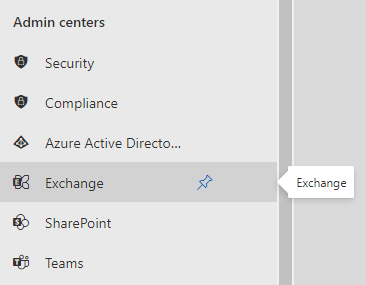

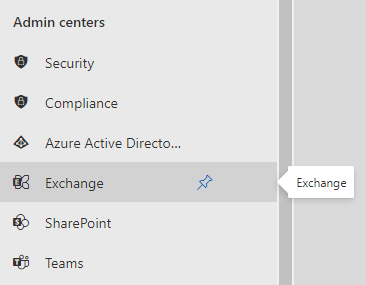

Microsoft 365 管理中心 > 管理中心 > Exchange

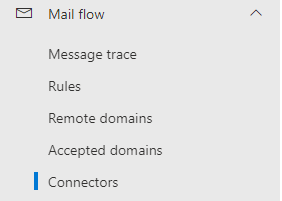

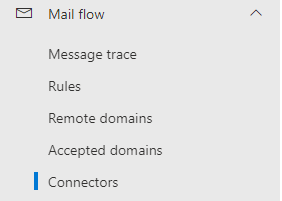

Exchange 管理中心 > 邮件流 > 连接器

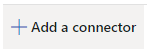

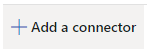

连接器 > 添加连接器

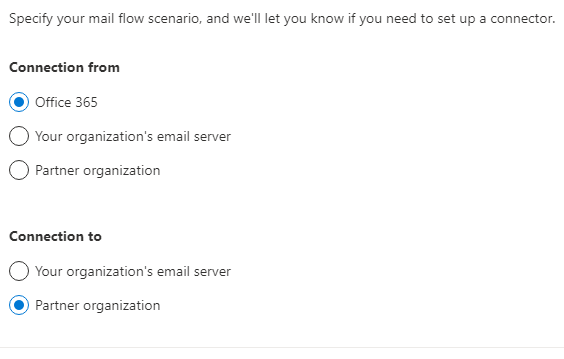

新连接器

连接自:[x] Office 365

连接至: [x] 合作伙伴组织

[下一页]

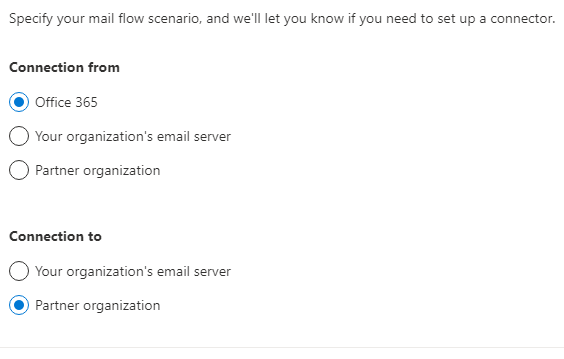

连接器名称

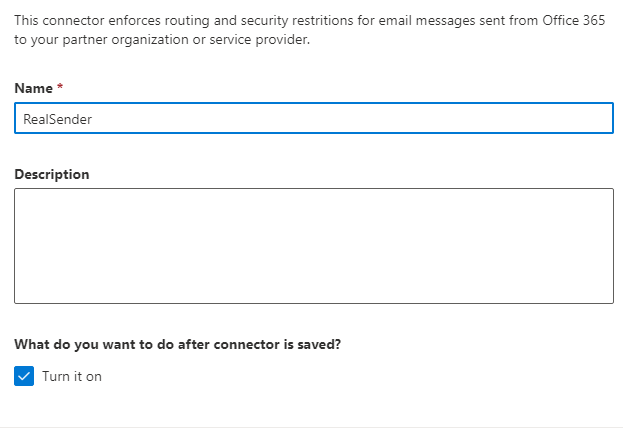

此连接器对从 Office 365 发送到您的合作伙伴组织或服务提供商的电子邮件实施路由和安全限制。

名称:RealSender

保存连接器后,您想执行什么操作?

[x] 启用它

[下一页]

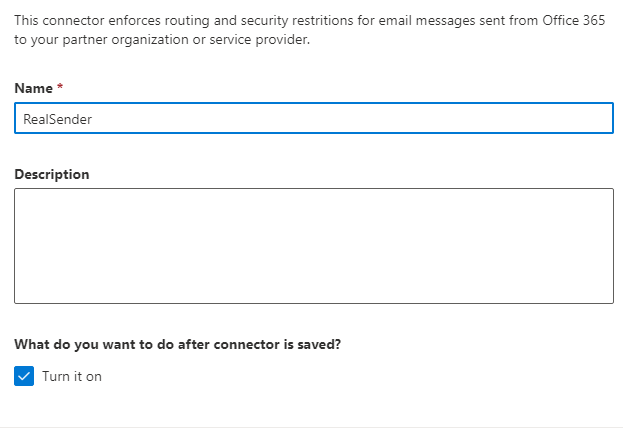

连接器的使用

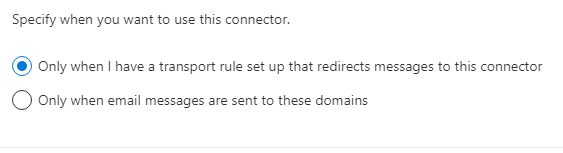

请指定何时使用此连接器。

[x] 仅当我已设置将消息重定向至此连接器的传输规则时

[下一页]

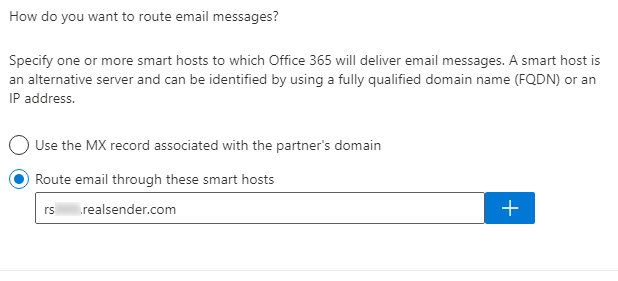

路由

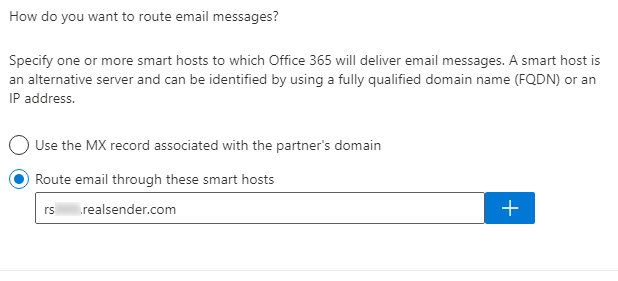

您希望如何路由电子邮件?

请指定一个或多个智能主机,Office 365 将通过这些主机投递电子邮件。

智能主机是一种备用服务器,可通过完全合格的域名 (FQDN) 或 IP 地址进行标识。

[x] 通过以下智能主机路由电子邮件

rsxxx.realsender.com [+]

[下一页]

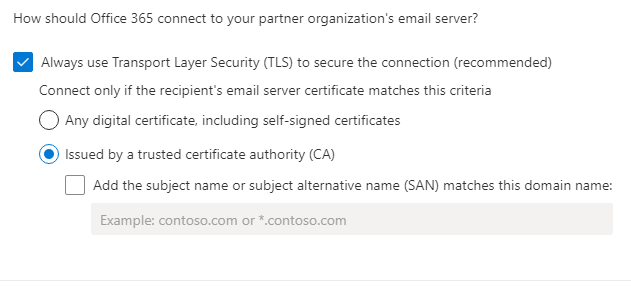

安全限制

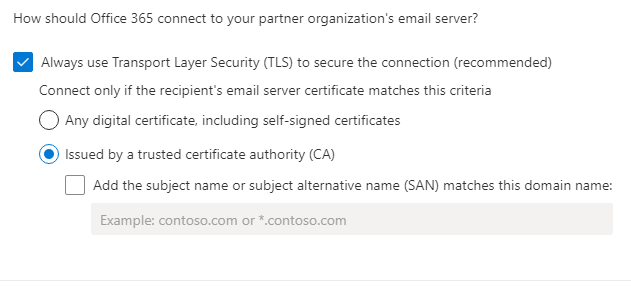

Office 365 应如何连接到您的合作伙伴组织的电子邮件服务器?\

[x] 始终使用传输层安全协议 (TLS) 来保护连接(推荐)\

仅当收件人的电子邮件服务器证书符合以下条件时才进行连接\

[x] 由受信任的证书颁发机构 (CA) 签发

[下一页]

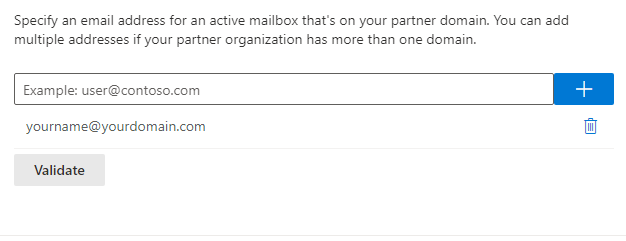

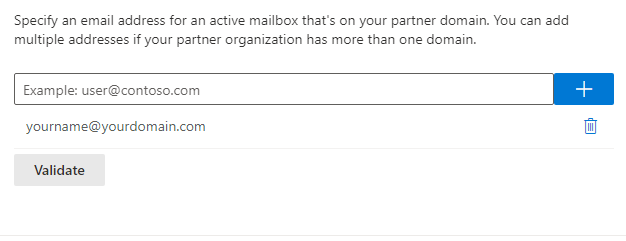

验证邮件

请为位于合作伙伴域中的活动邮箱指定一个电子邮件地址。

如果您的合作伙伴组织拥有多个域,您可以添加多个地址。

yourname@yourdomain.com [+]

[验证]

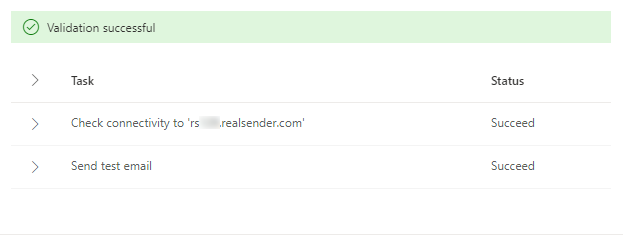

验证成功

[验证]

正在验证...

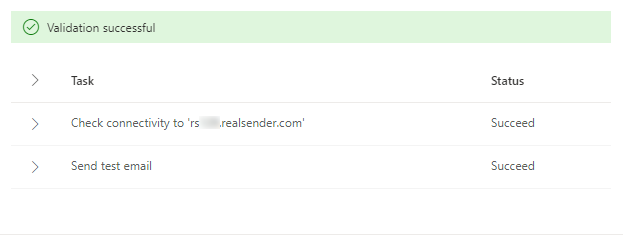

验证成功

> 任务 状态

> 检查与 'rsxxx.realsender.com' 的连接 成功

> 发送测试邮件 成功

[下一页]

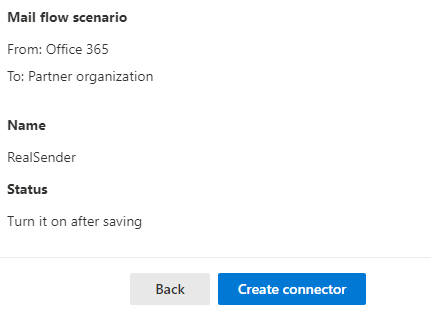

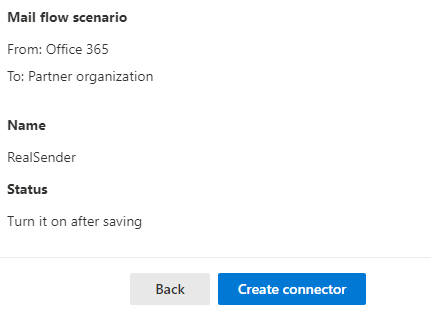

查看连接器

邮件流场景

发件人:Office 365

收件人:合作伙伴组织

名称

RealSender

状态

保存后启用

连接器的使用方式

仅当已设置将邮件重定向至此连接器的传输规则时使用。

路由

通过以下智能主机路由电子邮件:rsxxx.realsender.com

安全限制

始终使用传输层安全协议 (TLS),并且仅在收件人的

电子邮件服务器证书由受信任的证书颁发机构 (CA) 签发时才建立连接。

[创建连接器]

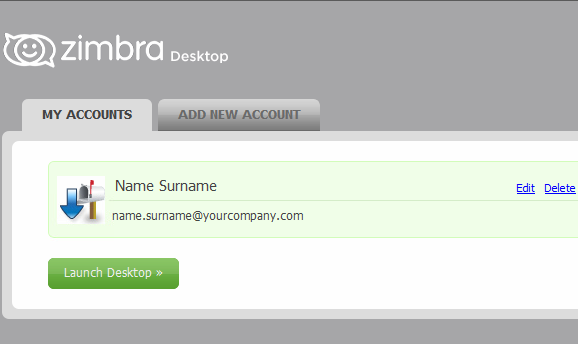

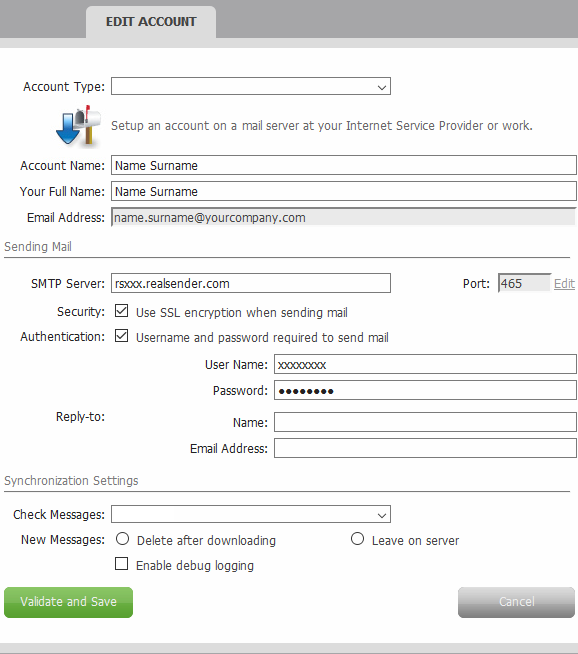

Zimbra 协作

Zimbra Collaboration

(网络版 / 开源版)

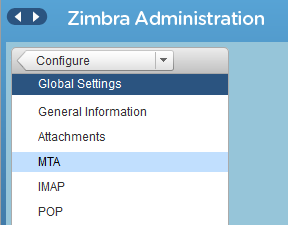

> 管理控制台

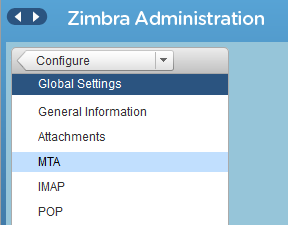

Zimbra 管理

> 配置

> 全局设置

> MTA

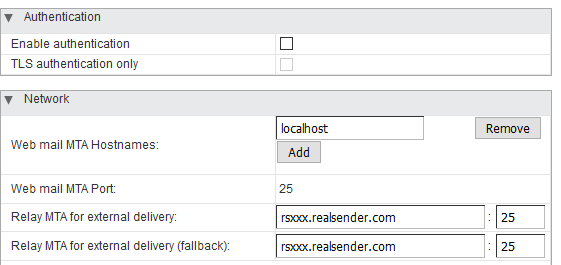

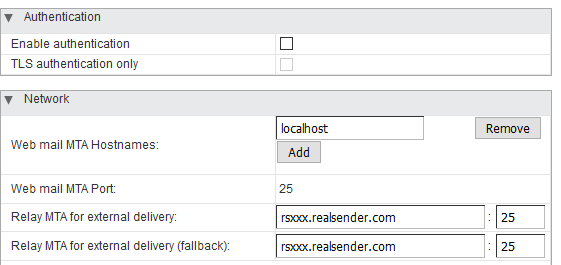

身份验证

启用身份验证 [ ]

仅启用 TLS 身份验证 [ ]

网络

Web邮件MTA主机名:localhost

Web邮件MTA端口:25

用于外部投递的中继MTA:rsxxx.realsender.com : 25

用于外部投递的中继MTA(备用):rsxxx.realsender.com : 25

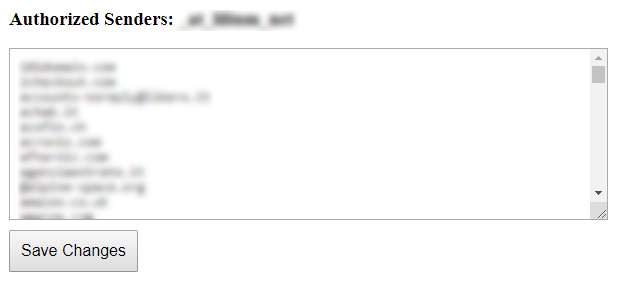

请[联系我们的支持团队](/we-deliver-your-emails/contacts),告知您正在使用 Zimbra Collaboration,

以便我们配置服务器以接受连接,

而无需您进行任何额外设置,

(无需更改 Zimbra 的 Postfix SMTP 设置)