spamstop 应用

电子邮件是网络攻击的主要渠道。

可以通过电子邮件认证信息检测发件人地址伪造。

RealSender 的“spamstop”应用会在收到的邮件主题中直接显示真实性验证结果

。

若与

中的过滤器结合使用,这将是一个高效的反垃圾邮件解决方案,

该过滤器会根据发件人是否在您的通讯录中对邮件进行分类。

该功能可针对整个域名启用,甚至仅针对少数几个电子邮件地址启用。

主要特点:

基于SPF的发件人验证

基于 DKIM 的发件人和电子邮件签名验证

至少有一个域名必须与发件人域名一致

在主题中添加了两个“SPAM”标签以标注欺诈行为

仅接收您此前已授权的发件人发送的邮件

仅接收来自您先前授权的发件人的电子邮件

以保护您的邮箱免受垃圾邮件发送者和危险附件的侵害

spamstop 应用的子栏目

1 - SPF 验证

我们希望确保发件人地址未被伪造/欺骗*。

* = 使邮件看起来像是来自实际发件人以外的其他人

SPF 认证有助于我们确认邮件是否通过授权的 SMTP 服务器发送。

这些信息存储在域名的 DNS 中,这是一个安全的位置,位于电子邮件内容之外。

仅当邮件未通过正确认证时:

主题中会添加 !!(注意)符号,

并在邮件头部的“X-RealSender”字段中插入以下说明之一:

:: spf-none :: 发件人域中未包含用于验证该电子邮件的信息

:: spf-softfail :: 该 SMTP 服务器未列入授权服务器列表,但此情况应视为“软失败”

:: spf-fail :: 该 SMTP 服务器未列入授权服务器列表,应拒绝或丢弃该电子邮件

有时在域级别记录的信息不正确或难以理解。

:: spf-permerror :: 发生永久性错误(例如:SPF 记录格式错误)

SPF 验证是针对隐藏在邮件头中的“Mail From”电子邮件地址进行的。

只有“From”电子邮件地址是可见的。如果它们的根域名不同,则会显示以下警告:

:: spf-diff :: “Mail From” 和 “From” 的根域名不同

请告诉我更多

2 - DKIM 验证

DKIM(DomainKeys Identified Mail)允许发件人证明电子邮件确实由其发送,且发送后未被篡改。

它通过在每封外发电子邮件上附加一个与域名关联的数字签名(印章)来实现这一目的。

仅当邮件未正确签名时:

主题中会添加 !!(注意)符号,

并在邮件头“X-RealSender”行中插入以下说明之一:

:: dkim-none :: 未发现任何 DKIM-Signature 标头(无论有效与否)

:: dkim-fail :: 发现了一个有效的 DKIM-Signature 标头,但签名中包含的值与该邮件不符

有时无法执行该检查:

:: dkim-invalid :: 签名本身或公钥记录存在问题。即无法处理该签名

:: dkim-temperror :: 发现某些错误,这些错误通常是暂时的,例如暂时无法检索公钥

当消息使用其他域名进行签名时,会添加一条“diff”提示:

如果发件人通过了 SPF 验证,则不会显示此警告:

:: dkim-diff :: 该邮件未由发件人所属域名进行签名

请告诉我更多

3 - dmarc 对齐

DMARC(基于域的消息认证、报告和合规性),

是一项电子邮件认证标准,旨在防范伪造域名的邮件。

在“3.1. 标识符对齐”一章中提到:

电子邮件认证技术用于验证单条邮件的各种(且

各不相同)方面。例如,[DKIM]

用于验证为邮件添加签名的域,

而[SPF]则可验证[SMTP]中RFC5321.MailFrom(MAIL FROM)部分

显示的域,或RFC5321.EHLO/

HELO域,或两者兼有。这些可能是不同的域,且通常

不会被最终用户所察觉。

DMARC 通过要求 RFC5322.From 域必须与

某个“经过认证的标识符”相匹配(保持一致)来验证其使用。

-- https://tools.ietf.org/html/rfc7489#section-3.1

这只是意味着:

当发件人使用 SPF 和/或 DKIM 对电子邮件进行身份验证时,

至少有一个域名必须与发件人域名一致

这种方法已被广泛接受,通常被视为

识别可信发件人域名的良好实践。

**RealSender MX Protect 会检查 dmarc-default 的“宽松”对齐规则:**

**可能的结果:**

-

两条规则均得到遵守

发件人域是完全可信的,

消息以原样到达

-

仅满足两条规则中的一条

在主题中添加 ~(波浪号)符号

在邮件头部插入以下说明之一

~ ... 主题 ...

X-RealSender: ~ | spf=通过 (域名未对齐) | dkim=通过 | ~

~ ... 主题 ...

X-RealSender: ~ | spf=通过 | dkim=通过(域名未对齐) | ~

- 完全没有对齐

主题中显示了“:: spf-diff ::”和“:: dkim-diff ::”警告

请告诉我更多

越来越多的企业开始采用 DMARC 来保护其发件人免受冒名顶替攻击。

使用 DMARC 需要通过 SPF 或 DKIM 进行正确的身份验证,并确保 From / Mail-From 域一致。

For more information:

<dmarc> act on fraudulent email

来自带有 _dmarc 记录的发件人的邮件,

如果这些邮件未通过身份验证,其主题行中将标注两个 [ SPAM ] 标签:

[ 垃圾邮件 ] ... 邮件主题 ... [ 垃圾邮件 ]

对于没有 _dmarc 记录的邮件,当 SPF 和 DKIM 认证均失败时,

这些邮件的主题中会带有 [suspicious] 标签:

申请免费试用

客户端发送方过滤器

RealSender 的“spamstop”应用是一款高效的反垃圾邮件解决方案

当与一个根据发件人是否在您的通讯录中来筛选邮件的过滤器结合使用时

该应用能有效拦截来自通讯录外发件人的垃圾邮件。

大多数现代电子邮件客户端都提供了此功能。

以下是一些配置示例:

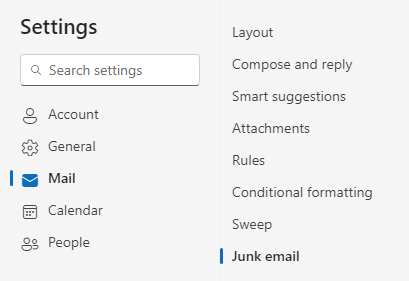

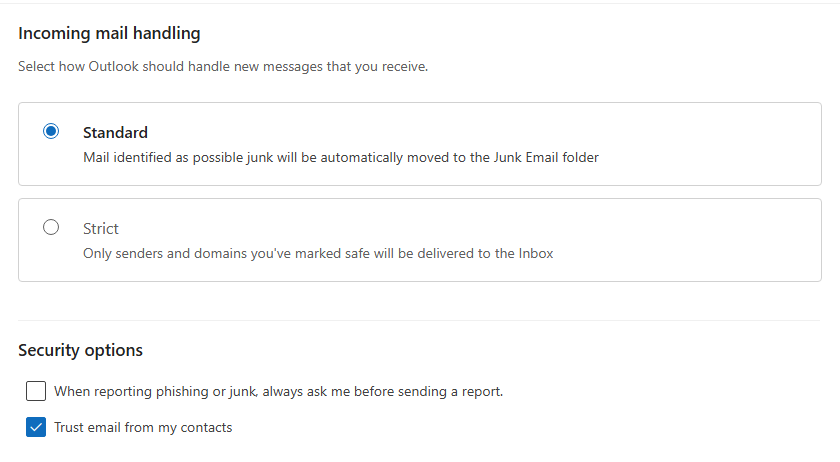

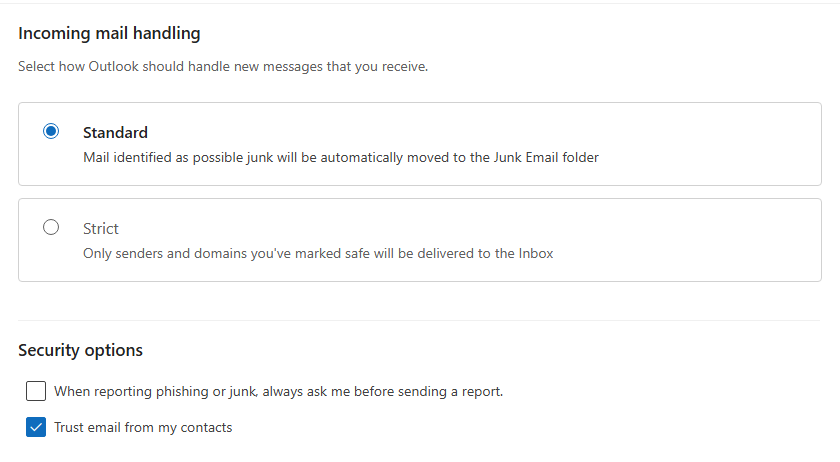

在 Outlook 设置中启用:信任来自“我的联系人”的电子邮件

在 Thunderbird 中创建一个过滤器,规则为“发件人不在我的通讯录中”

客户端发送方过滤器的子部分

Microsoft 365 Outlook

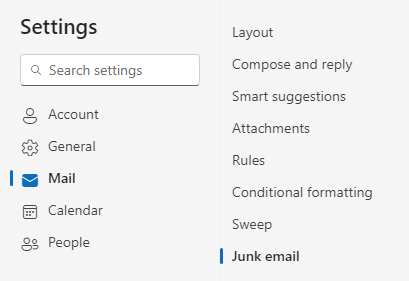

下图是 Outlook 中的“设置”界面。

在“垃圾邮件”中,勾选“信任来自我的联系人的邮件”。

点击[保存]以保存更改。

申请免费试用

Mozilla Thunderbird

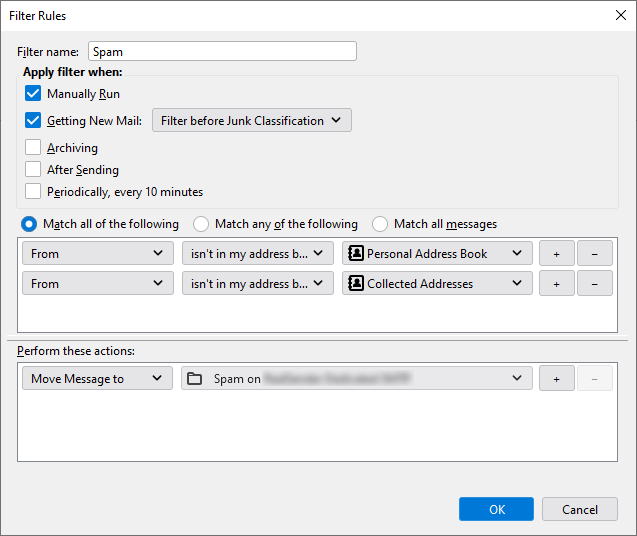

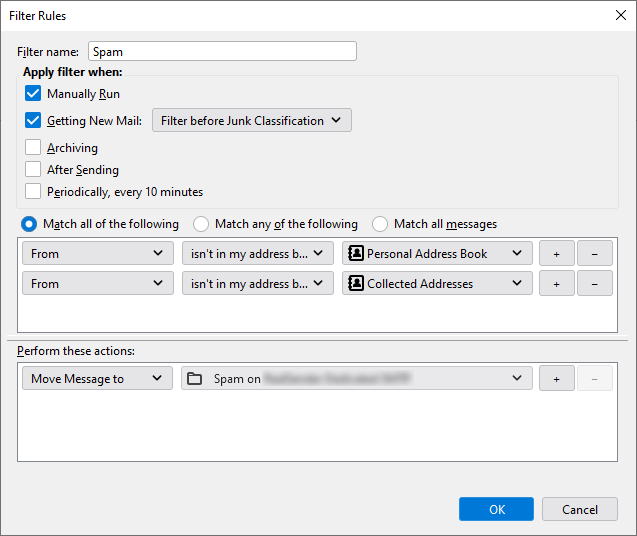

以下是 Thunderbird 中“邮件过滤器”工具的屏幕截图。

使用“匹配以下所有条件”选项添加条件:

- 发件人不在我的通讯录中,个人通讯录

- 发件人不在我的通讯录中,已保存的地址

执行以下操作:

将邮件移至:垃圾邮件。

申请免费试用

服务器端发送过滤器

并非所有电子邮件客户端都提供复杂的邮件过滤功能。

在这种情况下,可以采取上游措施。

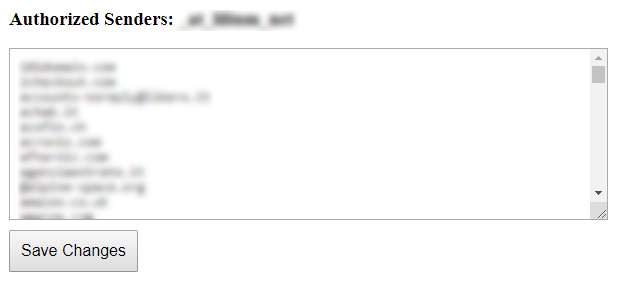

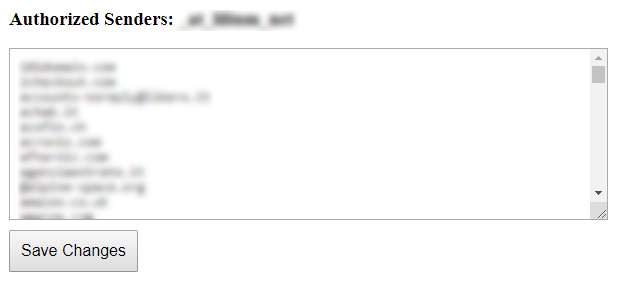

“授权发件人”功能允许您仅接收来自您先前已授权的发件人的邮件

(您也可以指定整个域名,例如 @example.com):

所有常规邮件将照常送达您的收件箱。

所有垃圾邮件将被转发至另一个邮箱

或存入用户在Microsoft 365 Exchange 中的“垃圾邮件”文件夹。

不会丢失任何邮件。

您可以每天查看一次或多次“已丢弃邮件”邮箱。

这将为您节省大量宝贵时间。

申请免费试用

服务器端发件人过滤器的子部分

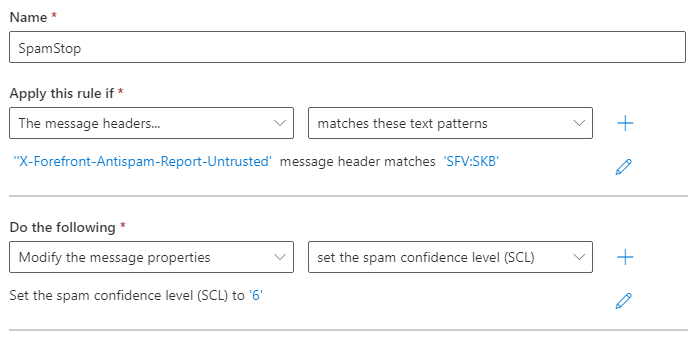

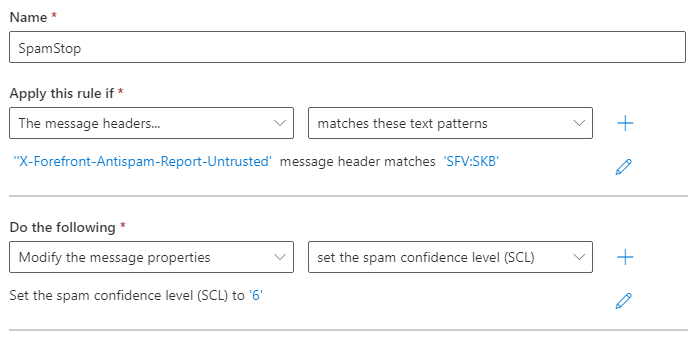

Microsoft 365 Exchange

此配置可将来自未经授权发件人的邮件

正确移至用户的垃圾邮件文件夹

由 SpamStop 应用过滤的消息将发送到

,

并带有以下反垃圾邮件标头及其值:

X-Forefront-Antispam-Report: SFV:SKB

(该邮件被垃圾邮件过滤器

标记为垃圾邮件,

原因是发件人的电子邮件地址或域名

未出现在授权发件人列表中)

必须激活以下操作:

将这些邮件的垃圾邮件可信度 (SCL) 设置为 6(垃圾邮件)

参数SCLJunkThreshold的默认值为 4,这意味着

当 SCL 值为 5 或更高时,系统应将该邮件发送到用户的垃圾邮件文件夹中。

名称:SpamStop

如果“X-Forefront-Antispam-Report-Untrusted”

邮件头与“SFV:SKB”匹配,则应用此规则

请执行以下操作:

修改邮件属性

将垃圾邮件置信度“SCL”设置为:‘6’

保存并启用该规则。

申请免费试用

安全设置

它们为您的电子邮件增添了一层额外的安全保障。

为了保护您的邮箱

免受虚假发件人和危险附件的侵害。

可按需启用的安全选项:

仅接收来自已通过身份验证的发件人的电子邮件

从电子邮件中删除所有可能有害的附件

安全设置的子部分

仅限经过身份验证的发件人

当您只想接收来自经过验证的发件人的邮件时,此功能非常有用。

所有未通过验证的邮件都将被删除或退回。

您需要确保发件人的电子邮件地址未被伪造。

通过结合使用 SPF 和 DKIM 认证,可以实现这一验证。

SPF 用于验证发件人的地址及其与发送该邮件的服务器之间的关联关系。

DKIM 确保电子邮件(包括附件)在发送过程中“签名”后未被篡改。

理论上虽然很简单,但在实际应用中,SPF 和 DKIM 都可能将

指向与发件人电子邮件地址不同的域名。

我们会验证SPF认证和DKIM签名是否与发件人地址中的域名相关联。

这样一来,只有原始发件人才能对邮件进行认证。这保证了邮件的来源真实性。

申请免费试用

删除危险的附件

“移除危险附件”选项会拦截所有潜在有害的附件

,但会保留某些安全的文件格式,如 pdf、txt、gif、jpg 和 png。

收件人收到的邮件中不包含附件。

内容开头会添加一条警告,如下所示:

警告:此电子邮件违反了贵公司的电子邮件安全政策,

并已被修改。如需了解更多信息,请联系您的 IT 管理员。

名为“example.zip”的附件已被从该文档中移除,因为

它构成了安全隐患。如果您需要该文档,请联系

发件人并安排其他接收方式。

互联网上发表了一篇有趣的案例研究,结尾处写道:

“对我们而言,附件过滤非常成功”

–web.mit.edu/net-security/Camp/2004/presentations/reillyb-mit2004.ppt(PowerPoint演示文稿)

申请免费试用